Empfohlene KI-Tools

5Wir haben den Markt analysiert. Diese Werkzeuge bieten spezifische Funktionen für automatisiere zugriffskontrolle.

StackGen

AI-basierte Plattform für autonome Cloud-Infrastrukturverwaltung für DevOps-Teams

- KI-gesteuerte autonome Infrastruktur: Automatisiert Cloud-Management

- Multi-Agenten-Orchestrierung: Koordiniert Build, Steuerung, Behebung, Optimierung

- Infrastruktur als Code-Erzeugung: Vereinfacht Deployment

KI-Analyse

Warum diese KI verwenden StackGen für Automatisiere Zugriffskontrolle?

AI Pro Management ist ein modernes Projektmanagement-Tool, das KI nutzt, um Planung, Budgetmanagement, Risikobewertung und Teamzusammenarbeit zu verbe...

- Gantt-Diagramm-Visualisierung

- Risikobewertung

- Aufgabenverfolgung

KI-Analyse

Warum diese KI verwenden AI Pro Management für Automatisiere Zugriffskontrolle?

AI Secured

Automatisierte Sicherheitslösungen für KI/ML, die Modelle über ihren Lebenszyklus sichern.

- Automatisierte Sicherheitstests

- Bedrohungserkennung

- Marktführende KI-Bedrohungsbibliothek

KI-Analyse

Warum diese KI verwenden AI Secured für Automatisiere Zugriffskontrolle?

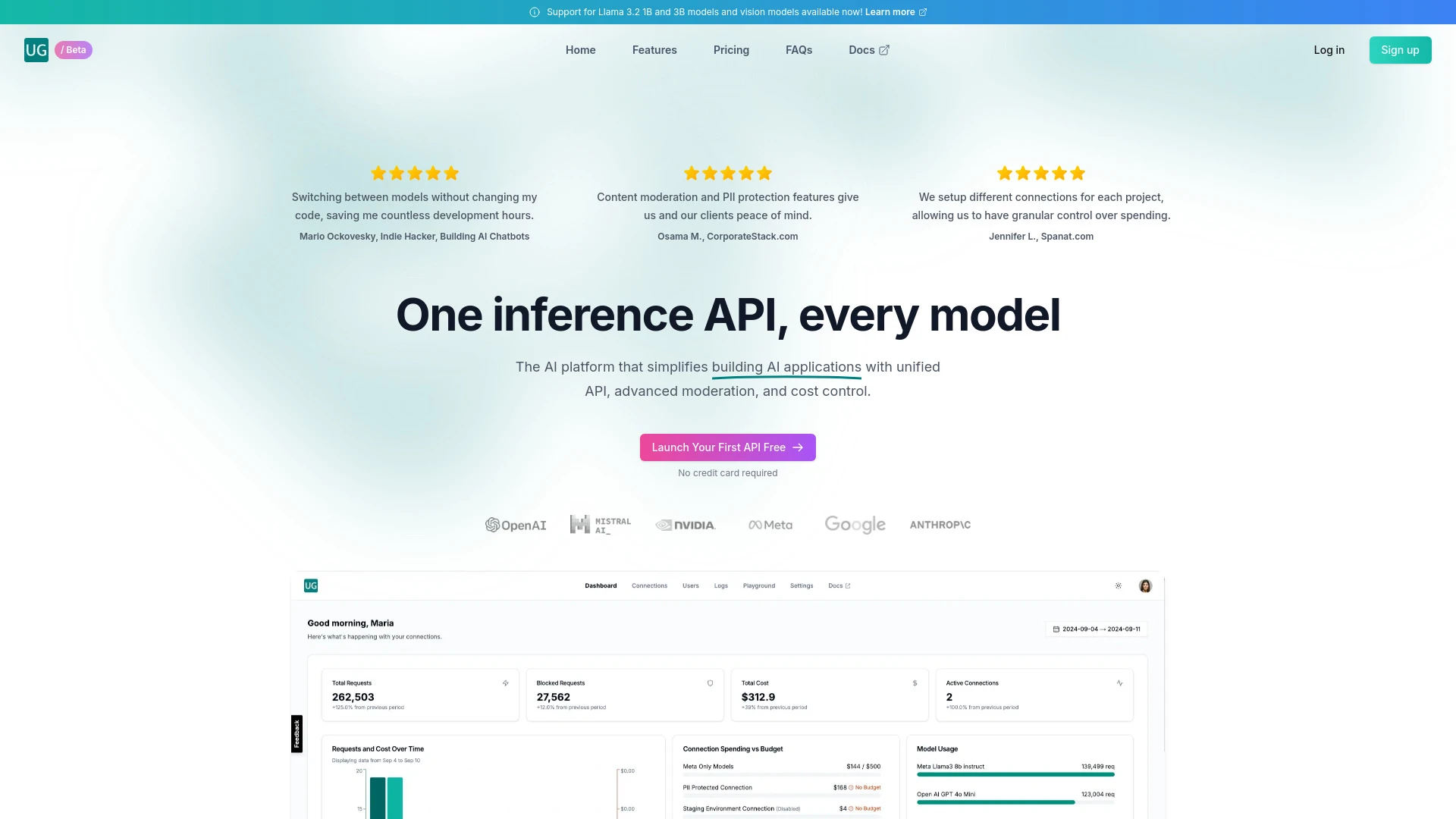

UsageGuard

UsageGuard ist eine sichere Plattform für effiziente KI-Anwendungsentwicklung die ein einheitliches API-Zugriff auf verschiedene Modelle und Funktione...

- Vereinte API für multiple KI-Modelle

- Fortschrittliche Inhaltsmoderation

- Kostenkontrolle und Nutzungsverfolgung

KI-Analyse

Warum diese KI verwenden UsageGuard für Automatisiere Zugriffskontrolle?

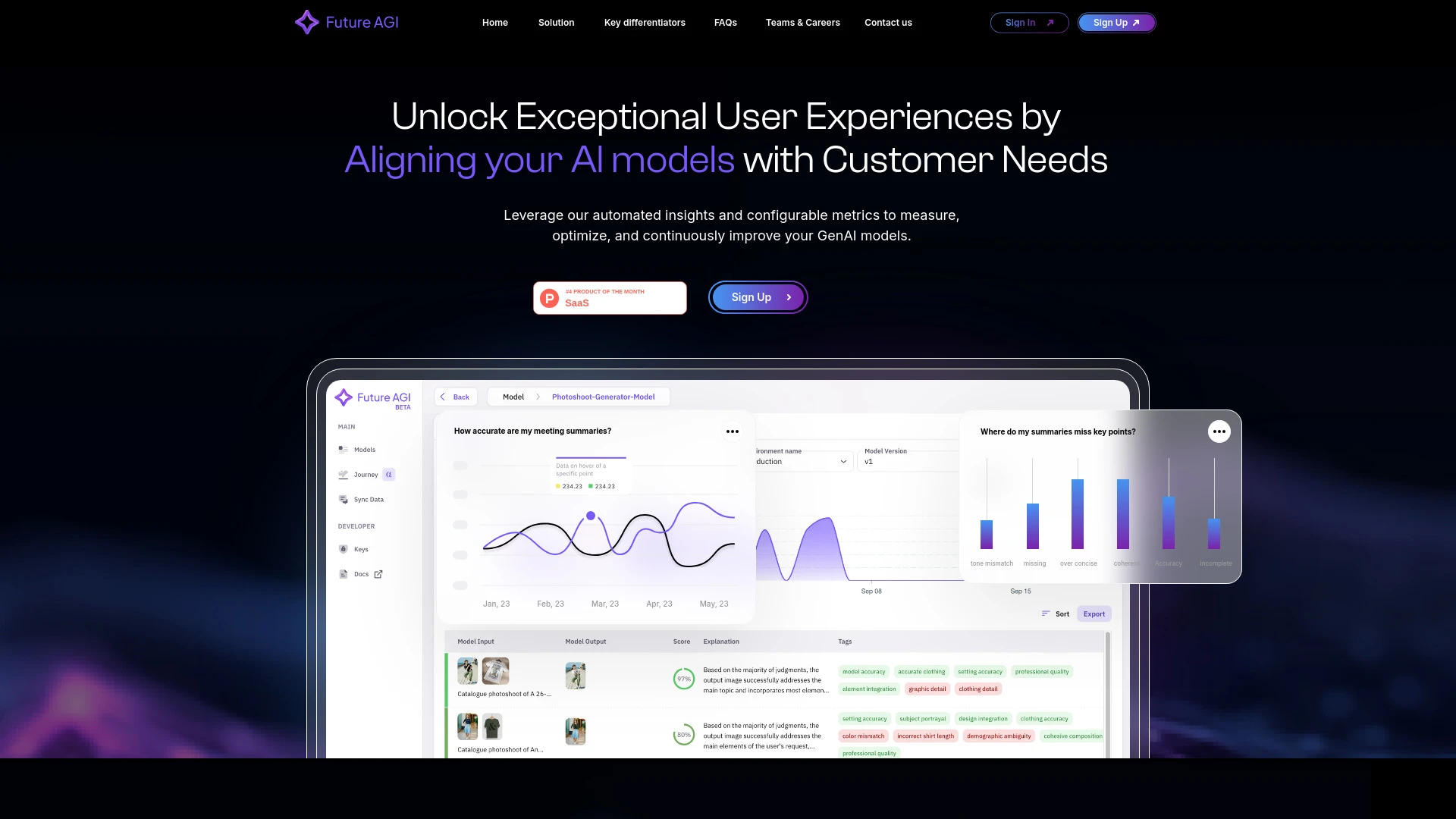

Future AGI

Zukünftige AGI automatisiert Fehlererkennung und verbessert die Leistung von KI-Modellen mit anpassbaren Leistungskennzahlen.

- Automatisierte Fehlersuche für KI-Modelle

- Anpassbare Metriken zugeschnitten auf spezifische Bedürfnisse

- Verbesserte Zusammenarbeitstools für interdisziplinäre Teams

KI-Analyse

Warum diese KI verwenden Future AGI für Automatisiere Zugriffskontrolle?

Praktische Arbeitsabläufe

Nicht einfach Werkzeuge kaufen—baue ein System. Hier sind 3 bewährte wege AI in dein(e) integrieren automatisiere zugriffskontrolle Prozess.

Workflow 1: Set up a basic access policy for new employees (Complete beginner)

- Identify the entry points and doors that require automated access for a new hire in your system (e.g., building exit/entry points, software systems).

- Configure a baseline access policy using an AI tool by mapping roles to door and system permissions with explicit time-based rules.

- Test the policy in a sandbox: grant temporary access, trigger alerts for anomalies, and confirm revocation upon offboarding.

- Document the policy workflow and schedule a first-week review to adjust permissions as responsibilities change.

Workflow 2: daily access-control optimization for regular users

- Ingest daily access logs from all entry points and systems into the AI platform dashboard.

- Run anomaly detection to flag unusual access times, multi-site access, or policy deviations.

- Automatically adjust permissions for routine staff via policy-driven AI suggestions and human approval for exceptions.

- Publish a daily compliance summary and update access dashboards for key stakeholders.

Workflow 3: end-to-end automation for power users

- Define dynamic access rules tied to project milestones, geofencing, and device posture for sensitive areas.

- Implement AI-driven risk scoring to pre-approve temporary elevated access with time-bound constraints.

- Orchestrate provisioning and de-provisioning across facilities and software assets using an automation engine.

- Run weekly audits and automatically generate remediation tickets for policy drift or stale accounts.

Effektive Aufforderungen für Automatisiere Zugriffskontrolle

Kopieren und passen Sie diese bewährten Aufforderungen an, um bessere Ergebnisse von Ihren KI-Tools zu erzielen.

Anfänger

Sie konfigurieren ein KI-gestütztes Zugangssystem. Geben Sie eine einfache Richtlinie aus: Neuer Mitarbeiter im Vertrieb erhält Zugang zur Lobbytür und CRM-System zwischen 9:00 und 18:00 Uhr. Einschluss von Überprüfungsschritten und Alarmregeln bei Ausnahmen.Fortgeschritten

{

"Rolle": "Senior-Ingenieur",

"Kontext": "Außenseitsprojekt mit eingeschränkten Bereichen",

"Beschränkungen": "vorübergehender 48-Stunden-Zugang, mehrstufige Authentifizierung erforderlich, Geofence um Standort-Hauptquartier",

"Ausgabe": "JSON mit Zugriffsregeln, Geräterichtlinienprüfungen und Genehmigungs-Workflow für Ausnahmen"

}Analyse

Vergleiche drei Automatisierte Zugriffssteuerungs-KI-Ausgaben für dieOnboarding eines Auftragnehmers: Richtlinienabdeckung, Risikobewertung, zeitbasierte Beschränkungen. Empfehle welche Richtlinie implementiert werden soll und begründe dies mit einem 5-Punkte-Bewertungsraster.Was Automatisierte Zugriffskontrolle KI Ist und Für Wem Sie Ist

Vorteile von KI für die Automatisierung der Zugangskontrolle

- Reduzierte manuelle Arbeitsbelastung durch Automatisierung von Bereitstellung, Deprovisionierung und Richtliniendurchsetzung.

- Erhöhte Sicherheit durch Echtzeit-Anomalieerkennung und risikobasierte Zugriffsentscheidungen.

- Schnelleres Onboarding/Offboarding mit konsistenter Richtlinienanwendung über Türen und Systeme hinweg.

- Verbesserte Prüfung durch automatische Richtliniennachverfolgung und Compliance-Berichte.

- Anpassbarer Zugriff basierend auf Kontext wie Standort, Gerätezustand und Zeit.

Wie man das richtige Automatisierte Zugriffssteuerung KI-Tool auswählt

Beste Praktiken für die Implementierung von Automatisierten Zugangskontrollen KI

- Beginne mit einem Sandbox-Pilot, um die Datenqualität und die Auswirkungen der Richtlinie vor der Produktion zu validieren.

- Beziehe frühzeitig Sicherheit, IT und Facility Management ein, um Rollen, Risiken und Incident Response abzustimmen.

- Implementiere schrittweise Automatisierung mit menschlicher Freigabe bei sensiblen Zugriffen.

- Ignoriere Datenhygiene nicht: Bereinige Identitätsdaten, halte den Mitarbeitestatus aktuell und überprüfe die Gerätekonfiguration.

- Führe regelmäßig Nachaudits nach der Implementierung durch und passe Schwellenwerte an, um falschpositive Ergebnisse zu reduzieren.

KI für Automatisiere Zugriffskontrolle: Schlüsselstatistiken

Globale Einführung von Automate Access Control KI wuchs 2025 gegenüber dem Vorjahr um 42%, mit 58% Unternehmensakzeptanz bis Q4.

Bis 2026 planen 73% der mittelständischen Unternehmen den KI-gesteuerten Zugriffskontrolleinsatz an mindestens drei Standorten.

Durchschnittliche Bereitstellungsdauer des Zugriffs für neue Mitarbeiter sank nach der Einführung der KI-Automatisierung von 4 Stunden auf 22 Minuten

Falsch-Positive-Rate bei Zugangsbeschränkungen von 9% auf 2% nach Routine- KI-Feinabstimmung und Feedback-Schleifen.

24/7 Anomalieerkennung Abdeckung reduzierte Sicherheitsvorfälle im Zusammenhang mit Richtungsdrift um 37% innerhalb der ersten sechs Monate

Zufriedenheit unter Sicherheits- und Gebäudeteams stieg um 31 %, da automatisierte Arbeitsabläufe manuelle Audits ersetzten.

Häufig gestellte Fragen

Erhalte Antworten auf die häufigsten Fragen zur Nutzung von KI-Werkzeugen für automatisiere zugriffskontrolle .

Automatisiere Zugangskontrolle AI bezieht sich darauf, künstliche Intelligenz zu verwenden, um zu verwalten, durchzusetzen und zu optimieren, wer physischen Räumen und digitalen Ressourcen zugreifen kann, manuelle Aufgaben zu reduzieren, Anomalien zu erkennen und die Einhaltung von Richtlinien für Teams und Systeme sicherzustellen

Beginnen Sie damit, Ihre aktuellen Zugriffsrichtlinien auf Rollen abzubilden, eine KI-gestützte Zugriffskontrollplattform zu integrieren, Baselinesregeln zu konfigurieren, Pilotversuche in einer kontrollierten Umgebung durchzuführen und mit Feedback von Sicherheits- und IT-Teams zu iterieren

KI-gesteuerte Ansätze eignen sich hervorragend für Anomalieerkennung, dynamische Richtlinienanpassungen und skalierbare Bereitstellung, während traditionelle Regeln Klarheit und Vorhersehbarkeit bieten. Ein hybrider Ansatz liefert oft die beste Balance zwischen Sicherheit und Kontrolle.

Mögliche Ursachen sind falsch konfigurierte Datenquellen, unzureichende Trainingsdaten, falsch ausgerichtete Risikobewertungen oder unzureichende Integration mit Identitätsanbietern. Überprüfen Sie Datenfeeds, Policynamenszuordnungen und Freigabeworkflows, dann erneut trainieren und erneut testen.

Verwandte KI-Toolkategorien

Erkunden Sie andere KI-Toolkategorien ähnlich wie Automatisiere Zugriffskontrolle das könnte dich interessieren

KI Vertragsmanagement

AI Contract Management streamlines the drafting, analysis, and monitoring of contracts using machine learning and natura...

KI-Landschaftsgenerator

The AI Landscape Generator utilizes algorithms to create complex, realistic environments for various applications, such...

AI Geschäftsideen Generator

The AI Business Ideas Generator harnesses machine learning algorithms to analyze market trends, consumer behavior, and e...

AI Freundin

The 'AI Girlfriend' leverages advanced algorithms and natural language processing to create virtual companions that enga...

KI-Projektmanagement

AI Project Management leverages AI tools to enhance efficiency and decision-making in managing projects. AI can analyze...

KI-Workflow-Management

AI Workflow Management involves automating and optimizing processes through AI tools and algorithms. It enhances decisio...