Outils d IA recommandés

5Nous avons analysé le marché. Ces outils offrent des fonctionnalités spécifiques pour contrôle d’accès automatiser.

StackGen

Plateforme alimentée par lIA pour la gestion autonome de linfrastructure cloud pour les équipes DevOps

- Infrastructure autonome alimentée par IA : Automatise la gestion du cloud

- Orchestration multi-agent : Coordonne la construction la gouvernance la remédiation l'optimisation

- Génération d Infrastructure en tant que Code : Simplifie le déploiement

Analyse IA

Pourquoi utiliser cette IA StackGen pour Contrôle D’accès Automatiser?

AI Pro Management est un outil de gestion de projet de pointe qui utilise l'IA pour améliorer la planification la gestion budgétaire l'évaluation des...

- Visualisation de diagramme de Gantt

- Évaluation des risques

- Suivi des tâches

Analyse IA

Pourquoi utiliser cette IA AI Pro Management pour Contrôle D’accès Automatiser?

AI Secured

Solutions de sécurité automatisées pour IA/ML, sécurisant les modèles tout au long de leur cycle de vie.

- Tests de sécurité automatisés

- Détection de menaces

- Bibliothèque de menaces AI de premier plan

Analyse IA

Pourquoi utiliser cette IA AI Secured pour Contrôle D’accès Automatiser?

UsageGuard

UsageGuard est une plateforme sécurisée pour le développement d'applications IA efficaces offrant un accès API unifié à divers modèles et fonctionnali...

- API unifié pour plusieurs modèles d'IA

- Modération de contenu avancée

- Contrôle des coûts et suivi de l'utilisation

Analyse IA

Pourquoi utiliser cette IA UsageGuard pour Contrôle D’accès Automatiser?

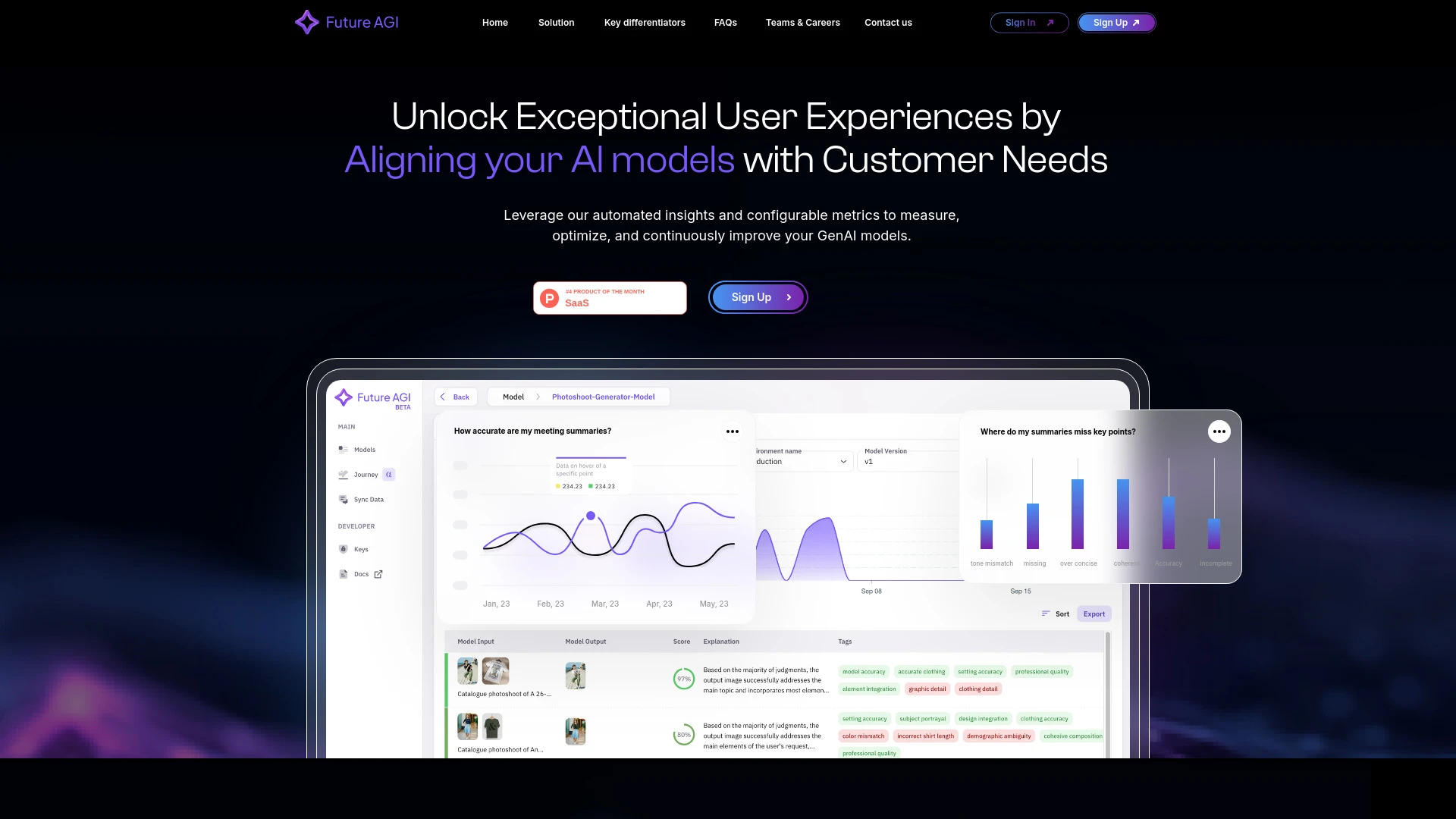

Future AGI

Future AGI automatise la détection d'erreurs et améliore la performance des modèles d'IA avec des métriques de performance personnalisables.

- Détection d'erreurs automatisée pour les modèles d'IA

- Métriques personnalisables adaptées aux besoins spécifiques

- Outils de collaboration améliorés pour les équipes interdisciplinaires

Analyse IA

Pourquoi utiliser cette IA Future AGI pour Contrôle D’accès Automatiser?

Pratiques de travail

Ne vous contentez pas dacheter des outils—construisez un système. Voici 3 preuves pour intégrer l’IA dans votre contrôle d’accès automatiser processus

Workflow 1: Set up a basic access policy for new employees (Complete beginner)

- Identify the entry points and doors that require automated access for a new hire in your system (e.g., building exit/entry points, software systems).

- Configure a baseline access policy using an AI tool by mapping roles to door and system permissions with explicit time-based rules.

- Test the policy in a sandbox: grant temporary access, trigger alerts for anomalies, and confirm revocation upon offboarding.

- Document the policy workflow and schedule a first-week review to adjust permissions as responsibilities change.

Workflow 2: daily access-control optimization for regular users

- Ingest daily access logs from all entry points and systems into the AI platform dashboard.

- Run anomaly detection to flag unusual access times, multi-site access, or policy deviations.

- Automatically adjust permissions for routine staff via policy-driven AI suggestions and human approval for exceptions.

- Publish a daily compliance summary and update access dashboards for key stakeholders.

Workflow 3: end-to-end automation for power users

- Define dynamic access rules tied to project milestones, geofencing, and device posture for sensitive areas.

- Implement AI-driven risk scoring to pre-approve temporary elevated access with time-bound constraints.

- Orchestrate provisioning and de-provisioning across facilities and software assets using an automation engine.

- Run weekly audits and automatically generate remediation tickets for policy drift or stale accounts.

Mots efficaces pour Contrôle D’accès Automatiser

Copiez et personnalisez ces invites éprouvées pour obtenir de meilleurs résultats avec vos outils d’IA

Débutant

Vous configurez un système de contrôle d’accès activé par IA. Produire une politique simple : le nouvel employé en Vente obtient l’accès à la porte du hall et au système CRM entre 9h et 18h. Inclure les étapes de révision et les règles d’alerte pour les exceptions.Avancé

Rôle: Ingénieur senior; Contexte: Projet hors site avec zones restreintes; Contraintes: accès temporaire de 48 heures, authentification à facteurs multiples requise, géorepérimètre autour du siège; Sortie: JSON avec règles d’accès, vérifications de posture d’appareil et workflow d’approbation des exceptions.Analyse

Comparer trois résultats d Automate Access Control AI pour l intégration d un entrepreneur : couverture de la politique, score de risque, restrictions basées sur le temps. Recommander quelle politique déployer et justifier avec une grille d évaluation à 5 points.

Ce Que Est et Pour Qui est l’IA de Gestion Automatisée des Accès

Automate Contrôle d Accès L IA utilise l apprentissage automatique et l automation pour gérer l accès aux espaces physiques et aux ressources numériques. Il aide les équipes de sécurité les administrateurs informatiques les responsables des installations et les leaders opérationnels à réduire les tâches manuelles améliorer la précision et répondre rapidement aux incidents. Cette technologie est idéale pour les organisations de moyenne à grande taille avec des politiques d accès complexes des opérations multi sites et un besoin de prise de décision en temps réel.

Avantages de l IA pour le contrôle d’accès automatisé

- Réduction de la charge de travail manuel en automatisant l’approvisionnement, la déprovisionnement et l’application des politiques.

- Renforcement de la sécurité grâce à la détection d’anomalies en temps réel et à des décisions d’accès évaluées par le risque.

- Intégration/désactivation plus rapide avec une application cohérente des politiques sur les portes et les systèmes.

- Meilleure traçabilité avec des traces de politiques automatiques et des rapports de conformité.

- Accès adaptatif basé sur le contexte tel que l’emplacement, la posture de l’appareil et l’heure.

Comment choisir le bon outil d’IA de contrôle d’accès automatisé

- Capacité dintégration des données: prend en charge IAM, AD/LDAP, lecteurs de porte et applications logicielles.

- Modélisation des politiques: rédaction claire des règles et prise en charge du contrôle daccès basé sur role vs basé sur les attributs.

- Portée dautomatisation: provisionnement, déprovisionnement, journaux daudits et réponse aux incidents.

- Fonctions de sécurité: détection daanomalies, prise en charge MFA, posture des dispositifs et géorepérage.

- Conformité et rapports: journaux intégrés, tableaux de bord et options dexportation.

- Aide et feuille de route du fournisseur pour 2026: mises à jour du modèle IA, évolutivité et cohésion multi-site.

Meilleures pratiques pour mettre en œuvre le contrôle d’accès automatisé par IA

- Commencez par un pilote sandbox pour valider la qualité des données et l impact des politiques avant le déploiement en production

- Impliquez la sécurité líT et les installations tôt afin de vous aligner sur les rôles les risques et la réponse aux incidents

- Mettez en œuvre une automatisation par phases avec des validations humaines pour les accès sensibles

- N ignorez pas l hygiène des données

- Réalisez régulièrement des audits post mise en œuvre et ajustez les seuils pour réduire les faux positifs

IA pour Contrôle D’accès Automatiser: Statistiques clés

Adoption mondiale du contrôle d’accès automatisé IA a augmenté de 42% sur un an en 2025, avec 58% d’adoption par les entreprises d’ici le quatrième trimestre.

D’ici 2026, 73% des entreprises de taille moyenne prévoient de déployer un contrôle d’accès piloté par l’IA sur au moins trois sites

Le temps moyen de provisionnement d’accès des nouveaux employés est passé de 4 heures à 22 minutes après le déploiement de l’automatisation par IA

Taux de faux positifs dans les refus d’accès passé de 9% à 2% après l’ajustement IA routinier et les boucles de rétroaction

couverture de détection d’anomalies 24/7 réduction des incidents de sécurité liés au dérive de politique de 37% au cours des six premiers mois

La satisfaction des équipes de sécurité et des installations a augmenté de 31 % à mesure que les flux de travail automatisés remplaçaient les audits manuels

Questions Fréquemment Posées

Obtenir des réponses aux questions les plus fréquentes sur l’utilisation des outils d’IA pour contrôle d’accès automatiser .

Contrôle d’accès automatisé l’IA fait référence à l’utilisation de l’intelligence artificielle pour gérer, faire respecter et optimiser qui peut accéder aux espaces physiques et aux ressources numériques, réduire les tâches manuelles, détecter les anomalies et assurer la conformité des politiques pour les équipes et les systèmes.

Commencez par mapper vos politiques d’accès actuelles aux rôles, intégrez une plateforme de contrôle d’accès activée par l’IA, configurez des règles de référence, lancez des tests pilotes dans un environnement contrôlé et itérez avec les retours des équipes sécurité et IT.

Les approches pilotées par l IA excellent en détection d anomalie en ajustements dynamiques de politique et en provisionnement scalable tandis que les règles traditionnelles offrent clarté et prévisibilité Une approche hybride donne souvent le meilleur équilibre entre sécurité et contrôle

Les causes possibles incluent des sources de données mal configurées, des données d’entraînement insuffisantes, des scores de risque mal alignés ou une intégration insuffisante avec les fournisseurs d’identité. Vérifiez les flux de données, les mappages de politiques et les flux d’approbation des politiques, puis ré-entraînez et re-testez.

Catégories d’outils d’IA liées

Explorer d autres catégories d out ils similaires à Contrôle D’accès Automatiser cela pourrait vous intéresser

Gestion des contrats par l'IA

AI Contract Management streamlines the drafting, analysis, and monitoring of contracts using machine learning and natura...

Générateur de paysage IA

The AI Landscape Generator utilizes algorithms to create complex, realistic environments for various applications, such...

Générateur d'idées commerciales d'IA

The AI Business Ideas Generator harnesses machine learning algorithms to analyze market trends, consumer behavior, and e...

Petite amie IA

The 'AI Girlfriend' leverages advanced algorithms and natural language processing to create virtual companions that enga...

Gestion de Projet IA

AI Project Management leverages AI tools to enhance efficiency and decision-making in managing projects. AI can analyze...

Gestion des flux de travail IA

AI Workflow Management involves automating and optimizing processes through AI tools and algorithms. It enhances decisio...